Bitlocker de Windows 10 et 11

BitLocker, intégré à Windows, représente une solution de dépannage informatique efficace pour la protection de vos fichiers. Cet outil offre une sécurité accrue en empêchant les pirates informatiques d’accéder à distance à vos fichiers sensibles. De plus, même dans le cas où quelqu’un retirerait physiquement le disque de votre ordinateur, BitLocker continue de garantir la protection de vos données.

En d’autres termes, en activant BitLocker, vous créez une barrière de sécurité robuste, renforçant ainsi la confidentialité et l’intégrité de vos fichiers. Cette fonctionnalité peut s’avérer particulièrement utile dans le domaine du dépannage informatique, assurant une protection constante même dans des situations où la sécurité physique de l’appareil est compromise.

Bitlocker, la solution de chiffrement des données de Microsoft

En cas de perte ou de vol de votre PC, la perspective du coût de remplacement peut être effrayante. Cependant, ce qui est encore plus préoccupant, c’est le risque de perte des données confidentielles si quelqu’un avait un accès non autorisé à votre appareil. Même si un voleur ne peut pas se connecter avec votre compte utilisateur Windows, il pourrait démarrer le PC à partir d’un périphérique amovible, explorant ainsi le contenu du disque système en toute impunité. La solution la plus efficace pour contrer ce scénario cauchemardesque est d’opter pour le chiffrement complet du périphérique, limitant ainsi l’accès aux seules personnes disposant de la clé de récupération.

Depuis la version 1511 de Windows 10, publiée en novembre 2015, toutes les éditions du système d’exploitation intègrent des options de chiffrement XTS-AES 128 bits, robustes et capables de résister aux attaques les plus sophistiquées. Grâce à des outils de gestion, il est même possible d’améliorer la puissance de chiffrement jusqu’à XTS-AES 256. Sur les dispositifs modernes, ce code de chiffrement effectue des contrôles d’intégrité du système avant le démarrage, détectant ainsi toute tentative de contournement du chargeur d’amorçage.

BitLocker est le label utilisé par Microsoft pour désigner les outils de chiffrement présents dans les éditions professionnelles de Windows (bureau et serveur). Même si une version simplifiée mais toujours efficace des fonctionnalités de chiffrement BitLocker est disponible dans les éditions domestiques de Windows 10, il est essentiel de prendre des mesures pour garantir la sécurité de vos données. Voici comment vous assurer que vos informations sont protégées.

Comment fonction Bitlocker ?

Sur tous les appareils conçus pour Windows 10 et Windows 11, le chiffrement du périphérique est automatiquement activé. Lors de l’installation de Windows, les partitions nécessaires sont créées, et le chiffrement est initialisé sur le lecteur du système d’exploitation avec une clé en clair.

Pour finaliser le processus de chiffrement, vous avez plusieurs options :

Connectez-vous à l’aide d’un compte Microsoft avec des droits d’administrateur. Cela supprimera la clé d’effacement, téléchargera une clé de récupération sur le compte OneDrive de l’utilisateur et chiffrera les données sur le lecteur du système. Ce processus se déroule automatiquement et fonctionne sur toutes les éditions de Windows 10/11.

Connectez-vous avec un compte Active Directory sur un domaine Windows ou un compte Azure Active Directory (AAD). Les deux configurations nécessitent une édition professionnelle de Windows 10 (Pro, Enterprise ou Education), et la clé de récupération est enregistrée dans un emplacement accessible à l’administrateur du domaine ou de l’AAD.

Si vous vous connectez avec un compte local sur un appareil exécutant une édition professionnelle de Windows 10, utilisez les outils de gestion BitLocker pour activer le chiffrement sur les lecteurs disponibles.

Concernant les lecteurs à semi-conducteurs auto-chiffrés prenant en charge le chiffrement matériel, Windows 10 délègue le travail de chiffrement et de déchiffrement des données vers le matériel. Il est important de noter qu’une vulnérabilité dans cette fonctionnalité, révélée en novembre 2018, peut exposer les données dans certaines circonstances. Dans ce cas, vous aurez besoin d’une mise à jour du micrologiciel du SSD. Jusqu’à ce qu’une mise à jour soit disponible, vous pouvez opter pour le chiffrement logiciel en suivant les instructions de cet avis de sécurité de Microsoft.

Il est également à noter que Windows 10 prend en charge la fonction plus ancienne de système de fichiers chiffrés, introduite avec Windows 2000. Toutefois, pour la plupart des dispositifs matériels modernes, BitLocker est une option préférable.

La caractéristique matérielle principale requise pour prendre en charge le chiffrement des dispositifs BitLocker est une puce TPM (Trusted Platform Module). De plus, le dispositif doit prendre en charge la fonction de veille moderne (anciennement appelée InstantGo). Pratiquement tous les dispositifs conçus initialement pour Windows 10 répondent à ces exigences.

Gestion de Bitlocker

Fondamentalement, BitLocker est une fonction qui se configure et se gère facilement une fois la configuration initiale terminée. Une fois que vous avez activé le chiffrement sur un lecteur, il ne nécessite aucune intervention régulière. Cependant, vous avez la possibilité d’utiliser divers outils intégrés au système d’exploitation pour effectuer des tâches de gestion.

Les outils les plus conviviaux sont accessibles via l’interface graphique de Windows, mais seulement pour les utilisateurs de Windows 10 Pro ou Enterprise. En ouvrant l’explorateur de fichiers, vous pouvez cliquer avec le bouton droit de la souris sur l’icône d’un lecteur, puis choisir « Gérer BitLocker ». Cela vous dirigera vers une page où vous pouvez activer ou désactiver BitLocker. Si BitLocker est déjà activé pour le lecteur système, vous pouvez temporairement suspendre le chiffrement ou sauvegarder la clé de récupération à partir de cet emplacement. Ces fonctionnalités de gestion sont exclusivement disponibles sur les éditions professionnelles de Windows 10.

Pour les utilisateurs de Windows 10 Home, vous trouverez une option sous Paramètres > Mise à jour et récupération > Chiffrement des périphériques. Un avertissement s’affichera si le chiffrement du périphérique n’est pas activé lors de la connexion au compte Microsoft.

Pour un ensemble d’outils plus étendu, ouvrez une invite de commande et utilisez l’un des deux outils administratifs intégrés à BitLocker, manage-bde ou repair-bde, avec l’un des commutateurs disponibles. L’outil le plus simple et le plus utile est manage-bde -status, affichant l’état de chiffrement de tous les lecteurs disponibles. À noter que cette commande est fonctionnelle sur toutes les éditions, y compris Windows 10 Home. Pour une liste complète des commutateurs, tapez manage-bde – ? ou repair-bde – ?.

Au final, Windows PowerShell propose un ensemble complet de cmdlets BitLocker. Vous pouvez utiliser, par exemple, Get-BitLockerVolume pour consulter l’état de tous les disques fixes et amovibles du système actuel. Pour une liste complète des cmdlets BitLocker disponibles, référez-vous à la page de documentation BitLocker PowerShell.

BitLocker et clé de récupération : sécuriser vos données sans risquer de les perdre

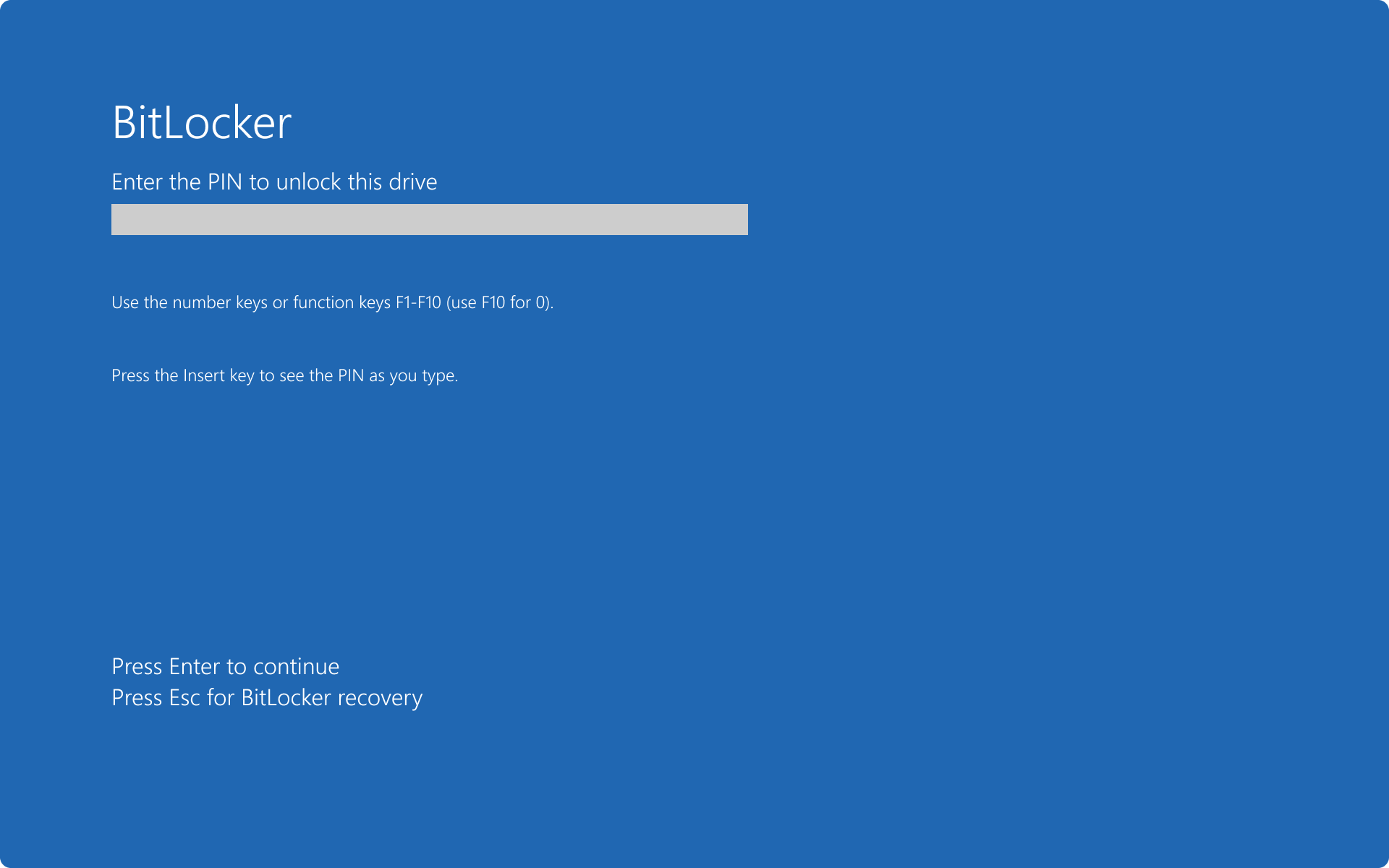

Le chiffrement BitLocker protège efficacement les données d’un ordinateur en empêchant toute lecture du disque sans autorisation. Ce niveau de protection est particulièrement utile pour les ordinateurs portables ou les postes contenant des informations sensibles. Toutefois, cette sécurité repose sur un élément essentiel : la clé de récupération. Si cette clé est perdue, l’accès aux données devient pratiquement impossible, même avec l’intervention d’un spécialiste.

Un professionnel basé à Montreux nous a récemment sollicités après l’activation de BitLocker sur son ordinateur portable. À la suite d’une mise à jour du système, Windows demandait la clé de récupération au démarrage. Heureusement, celle-ci avait été sauvegardée correctement lors de l’installation. Après vérification de la configuration et mise en place d’une stratégie de sauvegarde sécurisée, le système a pu être débloqué et la protection maintenue. Si vous souhaitez activer ou vérifier la configuration de BitLocker, notre service informatique à Montreux peut vous accompagner afin d’éviter toute perte d’accès à vos données.

Le chiffrement des disques, la gestion des mots de passe et la sauvegarde des clés de récupération font partie d’une stratégie globale de protection des informations. Pour découvrir l’ensemble des solutions que nous proposons aux entreprises et aux particuliers, consultez également notre page dédiée au service informatique en Suisse romande.